Blogs

Bleiben Sie in unserem Blog-Bereich über verschiedene Themen rund um die Konnektivität auf dem Laufenden. Hier behandeln wir mehrere Themen im Zusammenhang mit unseren Geräten, unserer Software und dem IoT-Markt.

Bereitstellung von AWS IoT SiteWise auf dem InHand EC942 für Einblicke in industrielle Daten

Stellen Sie AWS IoT SiteWise auf dem EC942 bereit, um Einblicke in Industriedaten in Echtzeit mit sicherer Edge-to-Cloud-Integration zu erhalten.

Sichern Sie sich günstige Konnektivität mit E-Rate

Maximieren Sie die E-Rate-Finanzierung mit den bewährten Lösungen von InHand Networks für Schulen und Bibliotheken.

Ausführen des DeepSeek R1-Destillationsmodells auf InHand AI Edge-Computern

Setzen Sie DeepSeek R1 auf EC5000-Edge-Computern ein, um effiziente Echtzeit-KI-Inferenz mit leichtgewichtigen, leistungsstarken Modellen zu erzielen.

Industrie-Router vs. Heim-Router: Was sind die Unterschiede?

Machen Sie sich mit den Unterschieden zwischen Industrieroutern und Heimroutern vertraut und finden Sie die beste Lösung für Ihre Anwendung.

Treiben Sie Ihre digitale Transformation mit einem sicheren industriellen Netzwerk voran

Entdecken Sie, wie InHand Networks Ihre Cybersicherheit schützt.

Was ist Edge-KI?

Erfahren Sie mehr über Edge AI, die Schlüsseltechnologien, die damit verbunden sind, wie sie zur Produktivitätssteigerung beitragen und typische Anwendungsszenarien.

Enterprise Router vs. Industrial Router - Ein kurzer Vergleich

Verstehen Sie die Unterschiede zwischen Unternehmensroutern und Industrieroutern und finden Sie die beste Lösung für Ihre Anwendung.

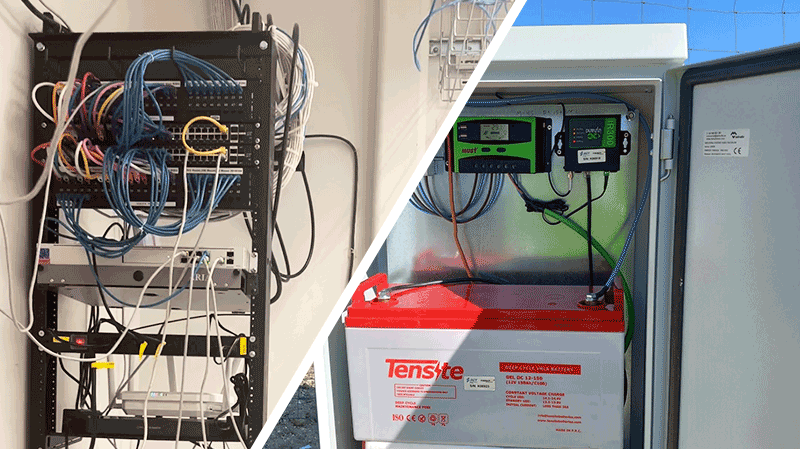

Nahtlose Integration von Mobilfunkroutern in bestehende Netzwerkinfrastrukturen

Erfahren Sie, warum 5G-Failover-Lösungen für eine unterbrechungsfreie Konnektivität und die Minimierung kostspieliger Netzwerkausfallzeiten im Geschäftsbetrieb unerlässlich sind.

Die Bedeutung von Traffic Shaping in der Unternehmens- und Filialvernetzung

Erfahren Sie, warum 5G-Failover-Lösungen für eine unterbrechungsfreie Konnektivität und die Minimierung kostspieliger Netzwerkausfallzeiten im Geschäftsbetrieb unerlässlich sind.

Warum brauchen Sie eine 5G-Failover-Lösung?

Erfahren Sie, warum 5G-Failover-Lösungen für eine unterbrechungsfreie Konnektivität und die Minimierung kostspieliger Netzwerkausfallzeiten im Geschäftsbetrieb unerlässlich sind.

x86-basierter Computer vs. ARM-basierter Computer: Auswahl des richtigen Computers für Ihre IoT-Edge-Computing-Anwendung

Lernen Sie die Unterschiede zwischen x86-basierten und ARM-basierten Computern kennen, um herauszufinden, welcher für Ihre IoT-Edge-Computing-Anwendung am besten geeignet ist. Erfahren Sie mehr über Leistung, Effizienz, Skalierbarkeit und Kosten.

Verbesserte IoT-Sicherheit mit Trusted Platform Module (TPM)

Erfahren Sie, wie die TPM-Technologie (Trusted Platform Module) die Sicherheit im IoT-Edge-Computing erhöht.